Hogyan lehet megmondani, ha egy botnet tagja vagy?

Rosszindulatú Telekre Biztonság / / March 17, 2020

Utoljára frissítve:

Amikor a DynDNS leomlott és eltörte az internetet, az az volt az oka, hogy a magáéhoz hasonló házakba fertőzött számítógépeket ezreket eltérítették el, és a szolgáltatásmegtagadás támadásának elindításához használták őket. Itt található egy rövid útmutató, amely megvédi magát a következő zombi számítógépes apokalipszis hajlandó résztvevőjétől.

Idén elején Dyn, az egyik legnagyobb DNS-szolgáltató jött hatalmas botnet támadás alatt áll. Ha emlékszel az Internet hatalmas hullámaira, amelyek a nap egy részén csökkentek, erről volt szó. Ez egy a Elosztott szolgáltatásmegtagadás (DDoS) támadás, ami alapvetően azt jelenti, hogy egy csomó számítógép elkezdte kérések küldését a Dyn szervereire, amíg túlterhelték és meg nem szakították.

Vedd át a számítógépemet? De ki csinálna ilyen dolgot?

Bizonyos szempontból olyan emberek voltak, mint te és én. De természetesen nem önként. Egyes hackerek inkább rosszindulatú programokat telepítettek egy csomó számítógépre és fogyasztóra, akiknek van

Szerkesztők megjegyzés: Nem egyértelmű, hogy mi a dolog a dolgok internetéről? Olvassa el az IoT bevezetését. A cikk áttekinti a tárgyak internete alapjait és azt, hogy miért fontos, hogy megértse őket, mielőtt okos eszközökkel megtölti otthonát.

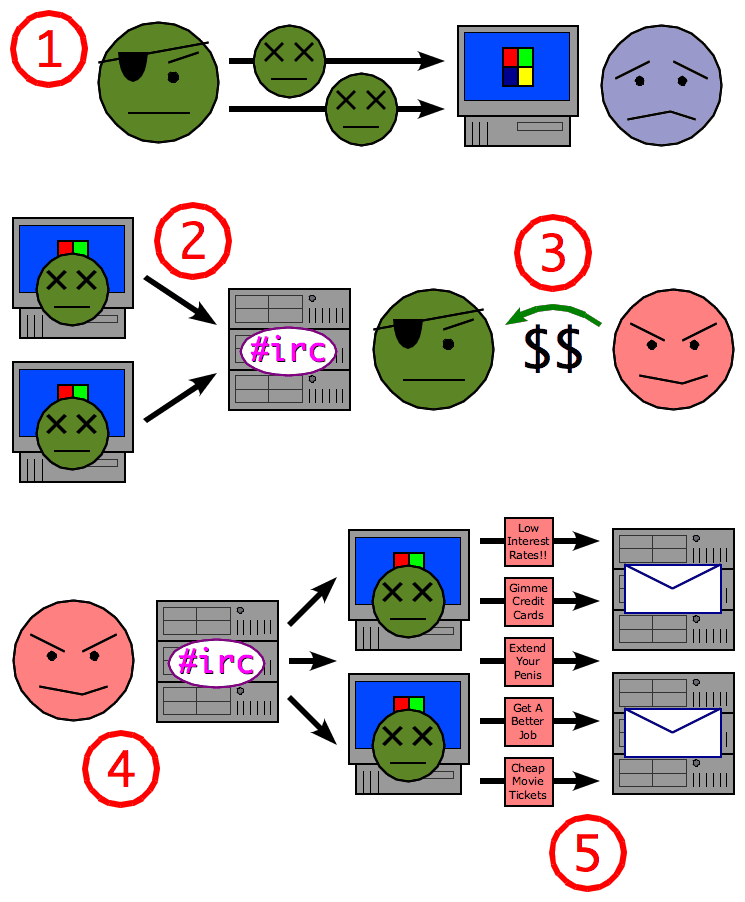

Ezt hívják a botnet. Egy botWkalap??

A botnet egy része a Command and Control (CnC) támadásnak. Így működik. A rosszindulatú csoportok rosszindulatú szoftvereket (más néven rosszindulatú programokat) terjesztnek a lehető legtöbb számítógépre az interneten - több millió eszközzel beszélek. Ezután eladják az összes ilyen eszköz irányításának képességét, még rosszindulatúaknak is. Ezek az emberek ezután a botnet segítségével összehangolt támadást indítanak az interneten keresztül. Ez általában DDoS támadás formájában, e-mail SPAM vihar formájában történik. Ugyanakkor felhasználható a botnet méretének növelésére is, ha több eszközt megtámad, vagy esetleg csendesen hátradől, és csak adatokat gyűjt millió fertőzött eszközről.

A DynDNS elleni nagy támadás próbaverzió volt. Ennek célja a botnet erejének bemutatása. A károk széles körben elterjedtek, és a káosz féktelen volt, és óriási szolgáltatásokat vetett igénybe, amelyeket valószínűleg minden nap használ. Más szavakkal: egy hatékony marketing eszköz a vírusok és a rosszindulatú programok megkísérlői számára - ne várja el, hogy ez utoljára hallottál a botnet támadásokról.

Tehát a valószínűleg felteendő kérdés (vagy fel kell tennie ...):

- Hogyan védhetem meg magam a botnet részévé válás ellen?

- És hogyan tudom megmondani, hogy már része vagyok-e az egyiknek?

Kép jóváírása: CC BY-SA 3.0, Zombi folyamat

A botnet malware fertőzések észlelése és megelőzése

Van jó és rossz hír ehhez. A rossz hír az, hogy a botnet rosszindulatú programjainak észrevétlennek kell lenniük. Alvó ügynökként alacsony szintű profilját tartja meg a rendszerén, miután telepítette. Elméletileg a víruskereső és a biztonsági szoftvernek észlelnie kell és eltávolítania kell. Mindaddig, amíg a víruskereső cégek tudnak róla.

A jó hír az, hogy van néhány egyszerű és ingyenes módszer a kár csökkentésére, amelyet akkor tehet, ha a számítógépe egy zombi botnet részévé válik.

-

Használjon alternatív DNS szolgáltatót. A DNS a domain név szolgáltatást jelenti, és ez az a folyamat, amellyel a domain nevek (például a groovypost.com) IP címekre fordíthatók (pl. 64.90.59.127). Ez nagyrészt elég alapvető funkció, és általában az internetszolgáltató kezeli. Választhat egy másik DNS-kiszolgálót is, amelynek kicsit hozzáadott értéke van. Nyit ezt megteszi neked, de megteszik a további lépést is annak biztosítása érdekében, hogy nem férnek hozzá az ismert rosszindulatú tartalmakhoz. Olyan, mintha hívná az operátort, és olyan lenne, mint „Üzemeltető, csatlakoztasson engem Jones úrhoz!” és az operátor olyan volt, mint „Ööö, ismered Mr. Jones-t teljes csaló művész, ugye? Az OpenDNS az ismert botnettámadások mintáinak felismerésével megtudhatja, hogy Ön része a botnetnek.

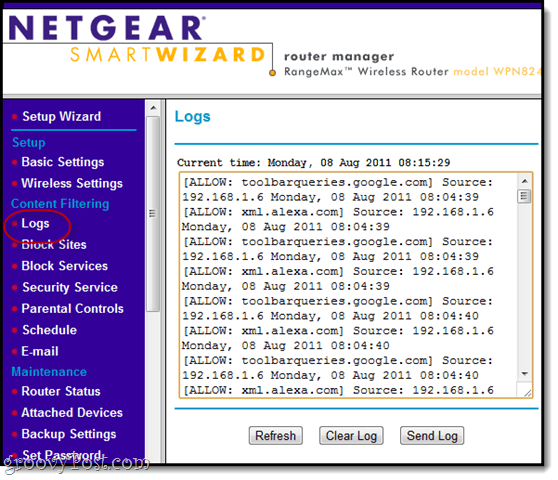

Használjon alternatív DNS szolgáltatót. A DNS a domain név szolgáltatást jelenti, és ez az a folyamat, amellyel a domain nevek (például a groovypost.com) IP címekre fordíthatók (pl. 64.90.59.127). Ez nagyrészt elég alapvető funkció, és általában az internetszolgáltató kezeli. Választhat egy másik DNS-kiszolgálót is, amelynek kicsit hozzáadott értéke van. Nyit ezt megteszi neked, de megteszik a további lépést is annak biztosítása érdekében, hogy nem férnek hozzá az ismert rosszindulatú tartalmakhoz. Olyan, mintha hívná az operátort, és olyan lenne, mint „Üzemeltető, csatlakoztasson engem Jones úrhoz!” és az operátor olyan volt, mint „Ööö, ismered Mr. Jones-t teljes csaló művész, ugye? Az OpenDNS az ismert botnettámadások mintáinak felismerésével megtudhatja, hogy Ön része a botnetnek. - Szerezz egy jó útválasztót. Ha a DNS-kiszolgáló üzemelteti a házat és az internetet, akkor az útválasztó szolgáltatója az internetszolgáltató és az eszközök között. Vagy talán olyan, mintha a DNS-kiszolgálója az FBI, az útválasztója pedig a helyi rendõrség. Túl sok analógia? Rendben, bocsánat. Mindenesetre ugyanúgy, ahogy a DNS-kiszolgáló biztonsági réteget adhat hozzá, az útválasztó is képes. Saját ASUS útválasztóm felismeri a rosszindulatú programokat és blokkolja a rosszindulatú webhelyeket. Sok modern útválasztó is ezt teszi. Tehát, ha 10 év alatt nem frissítette útválasztóját, akkor fontolóra kell vennie, még akkor is, ha tökéletesen működik.

-

Ellenőrizze a botnet állapot helyét. Két oldal kínál ingyenes botnet-ellenőrzéseket: A Kaspersky Simda Botnet IP-szkennerje és A Sonicwall Botnet IP-keresése. Ha elkapja a botnet támadás szélét, ugorjon be ezen a webhelyen, hogy megnézze-e a problémát.

Ellenőrizze a botnet állapot helyét. Két oldal kínál ingyenes botnet-ellenőrzéseket: A Kaspersky Simda Botnet IP-szkennerje és A Sonicwall Botnet IP-keresése. Ha elkapja a botnet támadás szélét, ugorjon be ezen a webhelyen, hogy megnézze-e a problémát. - Figyelje meg a Windows folyamatait. Ha megnyitja a Feladatkezelőt a Windows 10 rendszerben, láthatja, hogy mely folyamatok használják a hálózatot. Végezzen egy rövid áttekintést ezekről, és vegye figyelembe minden, ami gyanúsnak tűnik. Például értelme van, hogy a Spotify az internetet használja, de mi a helyzet azzal a furcsa folyamattal, amelyről még soha nem hallottál? További információkért nézze meg ezt: Windows 10 tipp: Tudja meg, mi a folyamat az egyszerű út. Érdemes lehet kijelentkezni Netlimiter Windows és Kis orr Mac esetén.

Ezek az alapvető lépések, amelyeket bármely felelős tech-felhasználó megtehet. Természetesen, mivel az internetes gonoszkodók száma tovább növekszik, és támadásaik kifinomultabbá válnak, azt javaslom, hogy folytassák az oktatást a hogyan lehet online biztonságban maradni.

Az eszközöket valaha egy botnet eltérített be? Hallani akarok róla! Ossza meg történetét a megjegyzésekben.